孤独的黑客是一款将玩家置于现代数字安全领域核心的沉浸式模拟游戏。玩家扮演一名在网络阴影中活动的技术专家,其核心活动是系统性地探索并突破各类电子设备的防护壁垒。每一次数字旅程都呈现为一个独特的逻辑谜题,目标范围从日常的智能家居设备延伸到高度机密的企业服务器集群。随着进程的深入,玩家将逐步掌握从基础扫描到高级持久化攻击在内的多种网络渗透手法,其运作原理紧密贴合现实世界的网络安全技术,使得整个虚拟探索过程充满了技术层面的真实感与应对未知挑战的紧张感。

孤独的黑客手游介绍

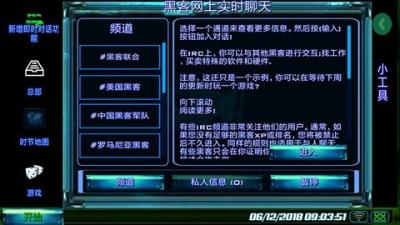

本作构建了一个广阔而互联的虚拟网络空间,其设计哲学根植于对现代数字基础设施的细致观察。游戏世界并非由传统的地理景观构成,而是由无数闪烁的数据节点与纵横交错的网络链路所描绘。玩家在此空间的行动,本质上是与一系列复杂系统进行逻辑对话与博弈的过程。游戏的核心体验不在于视觉上的狂轰滥炸,而在于思维层面的精密计算、策略规划以及对潜在风险的持续评估。它要求参与者不仅要有破解障碍的进攻性思维,更需具备掩盖行踪、管理数字身份的防御性意识,从而完整演绎一场在比特与字节世界中进行的无声冒险。

孤独的黑客游戏亮点

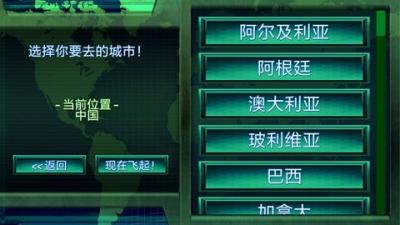

游戏提供了包含超过200个可交互电子节点的全球动态地图,这些节点并非静态摆设,而是模拟真实世界关键设施的数字化镜像。从纽约证券交易所的交易后台到东京地铁的列车控制系统,每一个目标都拥有独立的安全架构与数据价值,渗透它们需要截然不同的技术路径与前置情报收集,确保了探索过程的多样性与新鲜感。

其终端操作界面完全模拟了真实的Linux命令行环境,这是游戏沉浸感的关键来源。玩家无法通过简单的点击完成操作,而必须输入有效的命令行代码来执行具体的任务,使用`nmap`进行端口扫描,或利用`grep`、`awk`等工具从日志文件中提取关键信息。这种设计将学习与实践融为一体,提升了操作的技术深度。

动态事件系统为每一次潜入注入了不确定性。游戏会随机生成诸如目标系统突然进行防火墙规则升级、激活基于异常行为的入侵检测系统(IDS),乃至启动针对性的反黑客程序追踪等事件。玩家必须即时调整策略,可能需中止当前任务、启用紧急断连协议,或利用已控制的跳板服务器转移追踪来源,极大地强化了临场应变与风险管理的重要性。

游戏特色

硬件组装与配置系统赋予了玩家个性化的工具准备空间。玩家可以自由搭配不同型号的信号拦截器、多核处理器单元、专用密码破解模块等硬件。不同的组合会直接影响数据包捕获效率、破解算法运算速度以及隐蔽性参数,要求玩家根据任务目标的特性(如网络带宽、加密强度)进行针对性的装备配置,深化了任务前的策略规划环节。

严谨的数字足迹管理机制是游戏叙事与玩法结合的精妙之处。玩家的每一项操作,从初始扫描到文件下载,都可能在各式系统日志中留下记录。忽视清理这些痕迹,如未删除`/var/log/`下的相关访问记录,或未使用`dd`命令对临时存储区域进行覆写,将导致数字嫌疑系数的累积,最终可能招致网警系统的溯源追查,使游戏走向截然不同的高压逃生剧情。

创新的语音合成模块将社交工程学攻击手段具象化。玩家可以利用此模块,将特定文本指令转换为模拟目标人物声纹的音频文件。这项技术可用于欺骗依赖声纹识别的门禁系统,或在电话验证环节伪装成授权人员,为物理隔离的网络区域开辟了一条另类的技术入侵路径,拓展了解决问题的思维维度。

数据迷宫关卡挑战玩家的信息架构重组能力。某些高度受损或刻意混淆的数据库,会以碎片化的索引和断裂的表关系呈现。玩家需要像数字考古学家一样,通过分析残留的数据模式、字段关联和逻辑约束,在脑海中或利用辅助工具重构出原始的数据结构图,从而定位并提取出被隐藏的核心文件,这个过程充满了逻辑解谜的乐趣。

游戏玩法

游戏进程围绕一系列精心设计的渗透任务展开。入侵柏林某中央服务器时,攻略提示玩家需先物理定位并切断其备用电源线路,利用主备电源切换时防火墙可能出现的短暂策略加载间隙(约3秒),快速建立SSH连接。此时,使用默认密钥必然失败,玩家必须提前通过社会工程学或漏洞获取并修改为有效的密钥对,体现了任务的多阶段与条件依赖性。

密码学破解是贯穿始终的核心玩法之一。游戏内置的密码学题库涵盖了从古典的凯撒密码到现代的RSA非对称加密等多种算法。玩家不仅需要识别目标使用的加密类型,更需在游戏世界中寻找破解线索:破解一个AES-256加密文件,可能需要先收集散落在莫斯科地铁控制系统、某废弃研究服务器等多个地点的密码片段,将知识获取与空间探索紧密结合。

实时网络拓扑图是玩家态势感知的仪表盘。这张图动态显示玩家与目标网络所有已发现节点的连接状态和安全状况。突然变为红色的节点代表该区域已触发安全警报,可能已有追踪程序启动。玩家需要据此立即判断是绕行、切断连接,还是启动误导程序,将战术决策可视化、即时化。

多线程任务管理要求玩家具备并行处理能力。在渗透过程中,玩家常常需要进行多项工作:在一个终端窗口运行漏洞扫描进度条,在另一个窗口后台下载已获取的大容量数据文件,还要监控第三个窗口中的网络流量嗅探结果。合理分配系统(游戏内)资源和管理注意力,是应对复杂任务的关键。

针对特定高安全系统的挑战设计尤为精妙。应对虹膜识别系统时,玩家需要先使用热成像仪确定摄像头传感器的盲区范围,寻找如通风管道之类的物理路径接入内网,随后在系统的`/bin`目录下巧妙地植入一个后门程序。整个过程融合了物理侦察、硬件利用和软件入侵,步骤环环相扣。

小编点评

孤独的黑客以其罕见的硬核技术导向和深邃的系统设计,在模拟游戏领域树立了一座独特的标杆。它成功地将原本抽象且专业的网络安全知识,转化为一套可交互、有逻辑、具挑战性的玩法体系。游戏最突出的价值在于其教育性与娱乐性的有机融合——玩家在破解一道道虚拟防线、应对一次次突发警报的也在潜移默化中理解了网络攻防的基本逻辑、安全配置的重要性以及数字世界中无处不在的风险。它不提供无双式的快感,而是馈赠以解开复杂难题后强烈的智力满足感。尽管其陡峭的学习曲线和大量的专业术语可能会劝退部分追求轻松体验的玩家,但对于那些渴望深入数字世界底层、享受逻辑编织与策略执行乐趣的探索者而言,这款游戏无疑提供了一片广阔而迷人的试验场。它不仅仅是一款游戏,更像是一扇通往网络安全世界核心的、充满互动性的技术之门。